Contrôle d’Accès Centralisé Maroc

pointeuse biometrique - Pointeuse faciale - Contrôle d'acces - Tourniquet

- 1

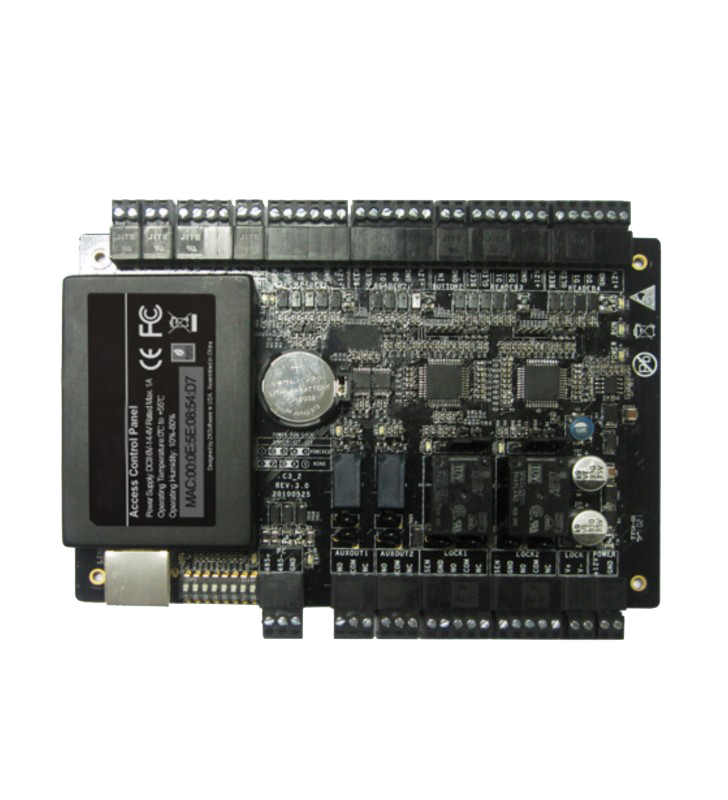

Contrôle d’Accès Centralisé – Maîtrisez Tous Vos Points d’Entrée en Un Seul Système

Le contrôle d’accès centralisé représente la solution la plus avancée pour gérer, surveiller et sécuriser tous vos accès depuis une seule plateforme. Chez pointeuse.ma, nous proposons des systèmes intelligents permettant de centraliser la gestion de plusieurs portes, zones et bâtiments, tout en garantissant un haut niveau de sécurité et une traçabilité complète des événements.

Grâce à une interface logicielle performante, les administrateurs peuvent autoriser ou restreindre les accès en temps réel, définir des profils d’utilisateurs, générer des rapports détaillés et recevoir des alertes instantanées en cas d’anomalie. Ces solutions s’adaptent parfaitement aux entreprises, institutions publiques, complexes industriels, hôtels ou résidences nécessitant une surveillance globale et un contrôle total.

Les systèmes de contrôle d’accès centralisé que nous proposons sont conformes aux normes internationales de sécurité et compatibles avec les technologies de pointe telles que les lecteurs biométriques, RFID, cartes MIFARE et UHF. La flexibilité de nos solutions permet une intégration aisée avec la vidéosurveillance, les systèmes d’alarme et les logiciels de gestion du personnel.

Chez pointeuse.ma, nous assurons la conception, l’installation et la maintenance complète de vos systèmes de contrôle d’accès centralisé, garantissant fiabilité, performance et sécurité à long terme.

Caractéristiques techniques :

- Gestion centralisée de plusieurs contrôleurs et points d’accès.

- Compatibilité avec cartes RFID, biométrie, codes PIN et UHF.

- Surveillance en temps réel des accès et des alarmes.

- Rapports détaillés sur les entrées, sorties et événements.

- Interface logicielle intuitive et multi-utilisateurs.

- Intégration possible avec vidéosurveillance et systèmes anti-intrusion.

- Communication TCP/IP, RS485 et Wi-Fi selon configuration.

- Haute fiabilité avec sauvegarde automatique des données.

- Conformité aux normes internationales de sécurité (CE, FCC, ISO).

- Support technique local et formation utilisateur disponible au Maroc.